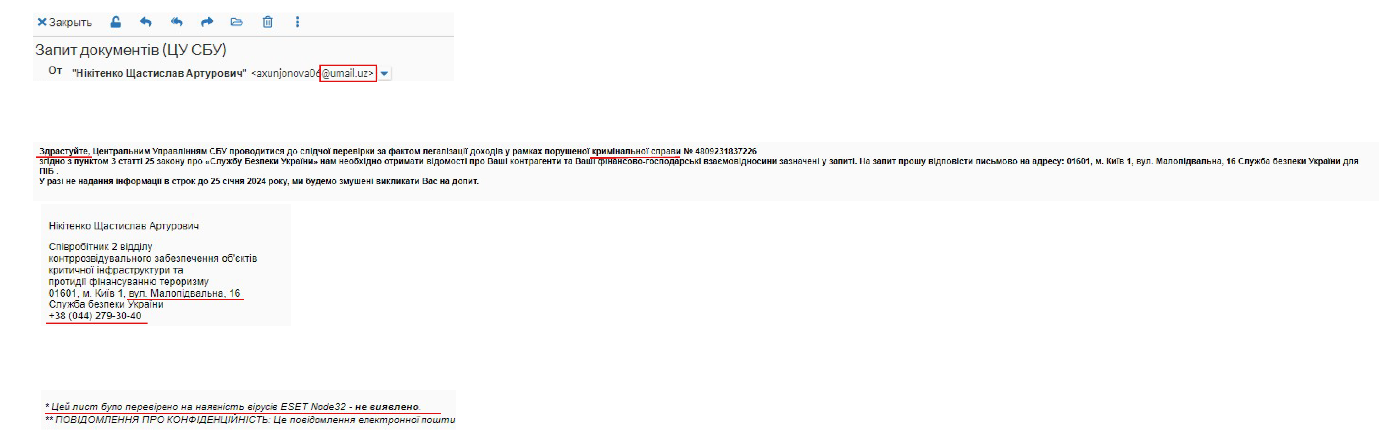

18 січня 2023 року відбулася масова розсилка електронних листів, що містять шкідливе програмне забезпечення Remcos RAT. Розсилка відбулася від імені СБУ. При «зараженні» відбувається «викрадення» паролів з браузерів та MS Outlook (пошта), перехоплення натискання клавіш на клавіатурі (кейлогер). Власне в листі користувачам пропонувалося подати певну інформацію.

Також до листів було прикріплено додаток у вигляді файлу (архіву) з розширенням .zip. Саме даний файл містить в собі шкідливе програмне забезпечення. Повний шлях роботи ШПЗ: email attach .zip > (.rar1 + .rar2) PWD > .exe1 > get bitbucket_org > .exe2 > 185_70_104_90 & 77_105_132_70 > fingerprint & exfil.

Тобто «зараження» відбувається після розархівування файлів з архіву з роширенням ЕXE. на комп’ютер.

Такий метод атаки не є новим, зловмисники часто вдаються до такого механізму отримання доступу до комп’ютерної техніки чи даних.

Щоб убезпечити себе звертайте увагу на:

На адресанта, детально перевіряйте поштовий домен, наприклад : «@gmail.com». Якщо лист відправлений з офіційного ресурсу Державної служби такий домен міститиме: «@…gov.ua», а не «@umail.uz» чи інші.

Не здійснюйте розархівування файлів-архівів на комп’ютер та блокуйте вкладені архіви з паролями та автоматичну розпаковку ЕХЕ.

Також яскравим маркером фішингового листа є безграмотно надрукований текст в повідомленнях, саме тому ми рекомендуємо уважно читати текстову складову таких листів.

Слід також звертати увагу на інформацію, яка вказана в листі, зокрема адреси, номери телефонів, поштові індекси та інше.

Та останнє, припис в тілі листа про перевірку вміщеного файлу антивірусним програмним забезпеченням. Таке позначення ніяк не гарантує якість вкладеного файлу, оскільки такі позначення можуть бути лише системними, а не прописаними текстом в листі.

У разі отримання такого електронного листа чи завантаження його вкладення, негайно звертайтеся до правоохоронних органів.